Что такое суверенная идентичность (Self-Sovereign Identity)?

Экспертные консультации для этого материала предоставил автор Telegram-канала CryptoEssay Степан Гершуни.

Что такое суверенная идентичность?

Суверенная идентичность (Self-Sovereign Identity, SSI) — это набор сведений о личности, которыми она может управлять, делиться с любыми частными лицами или публичными институтами, и отзывать к ним доступ в любое время по своему желанию.

Система SSI основана на децентрализованных технологических архитектурах и призвана сделать приоритетом безопасность, конфиденциальность, индивидуальную автономию и возможность самореализации пользователя.

Какие возможности предоставляет суверенная идентичность?

SSI позволяет создавать универсальную пожизненную цифровую идентичность и идентификационные данные, не зависящие от централизованных провайдеров. Экономические выгоды от этой технологии можно получить благодаря следующим уникальным особенностям SSI:

- Снижение стоимости выпуска и верификации документов..

- Стандартизация информации — внедрение универсальных стандартов данных.

- Противодействие мошенничеству — криптографические подписи в сотни раз безопаснее физических.

- Децентрализованное хранение зашифрованных данных менее уязвимо, чем гигантские централизованные базы данных.

- Унификация контекстов — возможность на программном уровне объединять и комбинировать данные из различных источников с целью верификации контента и аудита.

- Возможность мгновенной проверки данных на соответствие требованиям к конфиденциальности — пользователи контролируют доступ к своим сведениям, что позволяет системам SSI соответствовать требованиям к защите информации.

- Персонализация — пользователи могут создавать портфолио предпочтений или достижений и с его помощью получать индивидуальные услуги.

Какие проблемы решает SSI?

Разрозненность данных

Цифровой мир с его множеством взаимосвязей требует документов нового типа — открытых и доступных для каждого пользователя, нативно цифровых, доступных на персональном компьютере или телефоне, постоянных, доказуемых и не требующих зависимости пользователя от поставщика.

В качестве альтернативы социальным сетям, банкам и государственным учреждениям SSI предлагает универсальное решение, способное объединять различные приложения и позволяющее совместно использовать данные.

Предустановленный характер стандартов облегчает их принятие и снижает стоимость их поддержания и развития. В отличие от традиционных моделей установки сотен и тысяч API, SSI позволяет только единожды установить схему документа, после чего он сразу же становится доступен любой третьей стороне. Хотя схемы носят публичный характер, любыми личными данными можно делиться только с однозначного позволения их владельца.

Другое преимущество объединения изолированных систем хранения данных состоит в том, что оно позволяет извлечь пользу из сырых данных. Например, рабочий, который всегда приходит на завод вовремя, может подтвердить свою пунктуальность будущему работодателю. Выполнивший тысячи домашних заданий школьник может выстроить персонализированную стратегию обучения к моменту поступления в университет.

Неэффективная обработка документов

Как правило, ценность любого сертификата (удостоверяющего документа) заключается не в содержании документа, а в услугах, продуктах и возможностях, которые открываются его владельцу. Например, чтобы найти работу или получить научно-исследовательский грант, может понадобиться диплом об образовании; для получения кредитной карты или создания корпоративного банковского счета необходимы финансовые данные и т. д.

Чтобы повысить скорость предоставления услуг и сделать их более удобными, необходимо автоматизировать бюрократические системы. Верификацию и накопление идентификационных данных, а также работу с документами должен производить алгоритм, а не человек. Автоматизация рационализирует, модернизирует, стандартизирует и ускоряет процесс, а также решает проблемы коррупции, дискриминации и личной предвзятости.

С ростом числа бюрократических систем, использующих верифицируемые идентификационные данные и SSI, будет возрастать доверие к процессу. Например, после завершения проверки банком деловой репутации и соответствия KYC, клиент может использовать результаты для получения другой услуги от иной организации, с условием, что эта организация доверяет банку.

Стандартизация данных

Чтобы масштабировать и автоматизировать существующие системы доверия еще больше, необходимо внедрение стандарта, нативного как для людей, так и для машин. С увеличением количества документов, которые выпускаются и верифицируются с помощью программного обеспечения, возрастает потребность в стандартизированных форматах машиночитаемых данных.

Стандартизация данных также решает проблему интеграции различных провайдеров данных и верифицирующих сторон. Вместо того, чтобы создавать взаимно однозначные интеграции API — это дорогостоящий и затратный по времени процесс — вся индустрия или страна могут принять совместно используемый формат данных, подкрепленный верифицированными идентификационными данными.

Конфиденциальность

Конечные пользователи и регуляторы придают все большее значение защите данных. Бизнес вынужден принимать в расчет требования регуляторов — Закон Калифорнии о защите персональных данных потребителей, Общий регламент защиты персональных данных Европейского союза, Федеральный закон США об управлении информационной безопасностью и многие другие.

Соответствие Общему регламенту ЕС по защите персональных данных будет обходиться компаниям из списка Fortune Global 500 в $7,8 млрд в год, а соответствие Закону Калифорнии о защите персональных данных потребителей будет стоить американскому бизнесу $55 млрд.

Технология SSI позволяет реализовать все функции защиты конфиденциальности: прозрачное использование данных, право на забвение, аудиторскую проверку использования данных, менеджмент разрешений регулирующих органов посредством систем управлениями версиями.

В цифровую эпоху SSI может быть решением проблемы «надзорного капитализма». Если пользователь сумеет контролировать свои личные данные и выбирать, с кем ими делиться и когда отзывать доступ, то эти данные невозможно будет использовать в преступных целях. Интернет-компании не смогут монетизировать своих пользователей без однозначного позволения со стороны последних. Кроме того, они будут обязаны делиться с пользователями прибылью. Онлайн-бизнес изменит парадигму: от стремления получать максимальное количество данных пользователей он перейдет к обеспечению лучшего сервиса.

Как возникла суверенная идентичность?

По мнению ряда исследователей, концепция суверенной идентичности появилась в результате попытки реализовать на индивидуальном уровне Bестфальскую систему международных отношений. Эта система возникла в Европе на основе Вестфальского мира как соглашения, которое подвело итоги Тридцатилетней войны, закончившейся в 1648 году. Ключевые принципы Вестфальского мира — суверенной государственности, самоопределения и прямого самоуправления — действуют и поныне.

Идеологическим прародителем SSI стала концепция суверенного самоуправления (self-sovereign authority). Носители концепции считали, что возможность независимого (суверенного) самоуправления является «врожденной» отличительной чертой человеческого естества. Она присутствовала еще до возникновения процесса «регистрации», который делает возможным участие в общественной жизни. Акт «регистрации» подразумевает, что для существования идентичности необходим контролируемый обществом процесс администрирования. При этом общество рассматривается как владелец идентичности, а индивидуум — как своего рода продукт социально-экономического администрирования.

В деле достижения цифровой суверенности, т. е. способности индивидуумов совершать действия и принимать решения осознанным и независимым образом, а также контроля над собственными данными, устройствами, программным обеспечением, средствами вычислительной техники и другими технологиями, ключевым фактором является управление идентификационными данными.

Зачастую, термин «суверенная идентичность» используется как взаимозаменяемый с такими выражениями, как «децентрализованная идентичность» (decentralized identity) и «цифровая идентичность» (digital identity).

Цифровая идентичность, которая выражается и хранится в цифровой форме, начала развиваться одновременно с изобретением интернета. Доменные имена, адреса электронной почты, аккаунты социальных сетей — это образцы цифровой идентичности, без которых невозможна повседневная жизнь современного человека.

Как устроена архитектура SSI?

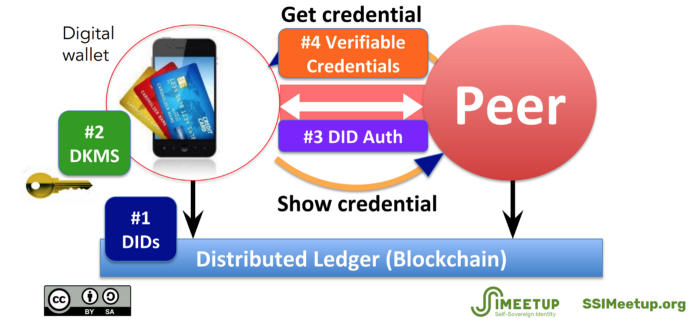

Цифровая идентичность состоит из трех элементов: децентрализованного идентификатора (DID), системы аутентификации и системы сертификации посредством верифицируемых идентификационных документов (Verifiable Credentials).

Помимо этих элементов, SSI включает DKMS — систему децентрализованного управления ключами (Decentralized Key Management System). С ее помощью осуществляется управление закрытыми ключами с помощью цифровой подписи.

Децентрализованный идентификатор (DID)

DID — это машиночитаемый идентификатор любой личности, организации или предмета. С помощью него можно подтверждать контроль над цифровой идентичностью и выпускать или получать верифицируемые идентификационные данные.

Пользователь может иметь множество идентификаторов (для бизнеса, для правительства, для близких друзей). Как правило, идентификаторы бесплатны, их легко генерировать и контролировать.

Верифицируемые идентификационные документы (Verifiable Credential)

Верифицируемые идентификационные документы — документы и факты, выпускаемые одним DID-эмитентом, а затем пересылаемые другому (владельцу). Эмитент и владелец могут быть одной и той же структурой, хотя обычно это не так. В зависимости от сценария использования, верифицируемые идентификационные документы могут быть как самым простым фрагментом данных (подтверждением адреса электронной почты, телефонного номера или физического адреса), так и относительно сложной структурой вроде выписки с банковского счета.

Четыре элемента SSI образуют стековую архитектуру:

- на первом уровне происходит фиксация идентичности;

- на втором уровне — взаимодействие с базовым распределенным реестром и хранение пользовательских данных и закрытых ключей;

- на третьем уровне — использование данных второго уровня для аутентификации идентичности пользователя.

После успешной аутентификации на уровне Verifiable Credentials можно посылать различные идентификационные документы для подтверждения пользовательской идентичности. Взаимодействие уровней напоминает работу набора TCP/IP-протоколов. Каждый уровень имеет свои собственные протоколы и спецификации.

Какие организации SSI существуют?

Поскольку SSI требует тесного взаимодействия и координации серий протоколов, прогресс технологии зависит от унифицированной спецификации и хорошо проработанного протокола. Их могут обеспечить некоммерческие профильные организации, такие как:

- Rebooting Web of Trust (RWoT);

- W3C Credential Community Group (W3C CCG);

Эти организации плодотворно работают на протяжении последних пяти лет. Самая активная из них — RWoT. С 2016 года, организация опубликовала 56 white papers, а также множество технических спецификаций и открытых исходных кодов.

Технические спецификации RWoT были представлены W3C и IETF для дальнейшей спецификации. Черновик спецификации DID в значительной степени основан на работе RWoT (даже сам термин SSI был создан в RWoT).

Какие спецификации используются в архитектуре SSI?

1. Децентрализованный идентификатор (DID)

DID — низший и самый критически важный уровень архитектуры SSI. Он отвечает за написание/прочтение идентичности в распределенном реестре. Состоящий из букв и цифр децентрализованный идентификатор уникален и привязан к DID-документу в конкретном распределенном реестре.

DID состоит из следующих компонентов:

- DID Методы — это идентификатор, размещенных в децентрализованном идентификаторе и используемых для резолвинга каждого DID. Каждый реестр имеет специфический DID-метод и соответствующие правила создания/передачи документа. Например, зарегистрированный в Ethereum идентификатор будет в формате did:eth:12345. Чтобы механизм резолвинга мог определить DID-метод, он должен быть зарегистрирован в W3C.

- Документ DID. Распределенный реестр можно рассматривать как базу данных «ключ-значение». DID — это ключ, а записанный в распределенном реестре документ DID служит соответствующим значением. Документ DID содержит открытый ключ, представляющий идентичность, метод аутентификации, конечные точки сервиса, способные взаимодействовать с этой идентичностью и т. д.

- Механизм преобразования DID. Он помогает протоколу более высокого уровня легко опротестовывать документ DID. Преобразующая сторона может проанализировать различные методы DID, а затем вернуть результаты анализа на более высокий уровень. Верхнему протоколу не нужно знать детали анализа документа.

2. Система децентрализованного управления ключами (Decentralized Key Management System)

DKMS — основной интерфейс, позволяющий использовать SSI. Помимо связи с базовым DID, он должен обеспечивать хранение идентификационных данных, дубль закрытых ключей и т. д.

С точки зрения спецификаций, DKMS можно разделить на три подуровня:

- Уровень DID отвечает за связь с нижестоящим распределенным реестром для выполнения DID–поиска.

- Облачный уровень отвечает за хранение личных данных для их использования вышестоящими протоколами

- Граничный уровень отвечает за управление приватными ключами.

3. DID-аутентификация

Пока не существует единого стандарта спецификаций аутентификации DID, однако RWoT опубликовал множество документов, в которых рассматривается стандартизация.

Система DID-аутентификации выполняет одну задачу: позволяет пользователю подтверждать, что он обладает идентичностью. Требуется лишь доказать, что пользователь владеет закрытыми ключами, соответствующими открытым ключам SSI. После завершения аутентификации появляется возможность создать канал коммуникации, посредством которого индивидуумы могут обмениваться верифицированными идентификационными данными и другими ресурсами.

Существуют различные протоколы аутентификации — OAuth, OpenID и другие. Аналогично этим протоколам, система DID-аутентификации использует модель «вопрос-ответ»: верифицирующая сторона делает запрос, владелец ID отвечает, сторона подтверждает аутентичность ответа.

4. Verifiable Credential (VC)

VC — самая ранняя и зрелая спецификация в архитектуре SSI. В качестве протокола высокого уровня SSI она имеет только одно назначение: замещает все идентификационные документы в кошельке пользователя.

VC — криптографически защищенный цифровый сертификат, который можно использовать в различных приложениях. Благодаря VC идентичность представляет собой единое целое. Ее полностью контролирует владелец, который, в зависимости от сценария использования, может предъявлять те или иные идентификационные документы.

VC состоит из трех частей:

- Утверждение о субъекте, описывающее взаимоотношения субъекта-собственности-контента. Например, фраза «Алиса — ученица — школа» описывает Алису как школьницу.

- Метаданные сертификата содержат дополнительные сведения о сертификате: тип, эмитент, время выпуска и т. д.

- Доказательство: цифровая подпись, удостоверяющая контент эмитента.

Как развивается SSI?

Последние несколько лет экосистема SSI стремительно развивается — появляются новые приложения, протоколы, спецификации.

Продукты и пилотные проекты на основе этой технологии запускают правительственные учреждения, корпорации и университеты: Министерство внутренней безопасности США, Комиссия Европейского Союза, Europass, Всемирный банк, Всемирный экономический форум, Массачусетский технологический институт, Гарвардский университет, Университет Беркли, Национальная служба здравоохранения Великобритании, Управление иммиграции и пограничного контроля Сингапура, компании IBM, Microsoft, SAP, Oracle, правительства Финляндии, Канады, Южной Кореи и многие другие.

В марте 2021 года корпорация Microsoft запустила решение децентрализованной идентификации личности ION на блокчейне биткоина с открытым исходным кодом. Технология позволит пользователям идентифицировать свою личность для получения доступа к определенной информации. В случае удаления учетной записи доступ к привязанным к аккаунту сервисам сохранится. По аналогии с подписанием транзакций в сети первой криптовалюты DID является доказательством владения. Индивидуальные ноды ION отвечают за мониторинг идентификаторов и внесение временных меток в блокчейн.

В апреле 2021 года стоящая за криптовалютой Cardano компания IOG (ранее IOHK) и правительство Эфиопии заключили соглашения о развертывании в этой стране децентрализованной идентификационной системы Atala PRISM. Решение внедрят в 3500 школах Эфиопии для защиты от несанкционированного доступа к записям об успеваемости 5 млн учащихся. В IOG считают, что Cardano и Atala Prism позволят «демократизировать социальные и финансовые услуги для 1,7 млрд африканцев».

Сотрудничество с IOG запустит реализацию правительственной стратегии «Цифровая Эфиопия 2025», в рамках которой власти ввели национальный стандарт идентификации. Atala PRISM стала первой системой выдачи удостоверений на его основе.

Количество приложений для конечного пользователя пока не настолько велико, как можно было бы ожидать от технологии, потенциально адресованной миллиардам пользователей.

Какие препятствия возникают на пути развития и принятия SSI?

На пути к массовому принятию технологии суверенной идентичности возникают следующие препятствия:

- Отсутствует гибкая интеграция цифровых кошельков и вспомогательных служб, необходимая, чтобы пользователь мог контролировать процесс восстановления сертификатов и данных в случае их утраты.

- Существующие регуляторные нормы, относящиеся к системам защиты данных, не применимы к SSI. Юристы, нотариусы и регуляторы зачастую имеют смутное представление об этой технологии, что препятствует созданию нормативно-правовой базы.

- Недостаточно развитая экосистема цифровых кошельков, призванная соединять пользователей с децентрализованной инфраструктурой SSI.

- Массовое принятие SSI требует удобных и интуитивно понятных решений от частного бизнеса и государственных структур.

- Отсутствует полноценный рынок приложений, совместимых с SSI.

- Правительства не торопятся способствовать переходу на SSI: они не выпускают совместимые с SSI национальные ID-документы, не создают необходимые технологические фреймворки и нормативно-правовые базы.

- В настоящее время, процесс восстановления ключа недостаточно независимый, быстрый и эффективный.

- Поскольку SSI зависит от неизменяемого и децентрализованного реестра, хранящего криптографические доказательства данных, конфиденциальность может пострадать, если в этом публичном реестре хранятся не только доказательства, но и сами данные. Децентрализованные реестры и блокчейн-сети не должны хранить документы и конфиденциальные сведения так же, как это делают традиционные базы данных. Их можно использовать исключительно для хранения доказательств таких данных.

- Использование публичных, децентрализованных и неизменяемых реестров данных требует значительный усилий по обеспечению псевдонимности данных и идентификаторов. Личные данные не следует размещать в публичных реестрах.

- Развитие стандартов DID и VC должно продолжаться, чтобы их принимали и рекомендовали такие разрабатывающие стандарты (SDO) организации, как IEEE, ISO, ITU и NIST.

- Необходима адекватная регуляторная политика в отношении электронных подписей, транзакций и цифровых сертификатов.

- Следует соблюдать право на забвение. Согласно 17-й статье Генерального регламента ЕС о защите персональных данных (GDPR), в определенных обстоятельствах «субъект данных должен иметь право на уничтожение касающихся его данных стороной, их контролирующих».

- Масштабирование SSI-решений требует эффективных децентрализованных реестров. Современная экосистема нерегулируемых децентрализованных реестров и блокчейн-сетей, лишенных операционной совместимости, далека от идеала. Попытки создания публичных региональных сетей – EBSI в Европе и LACChain в Латинской Америке оказались достаточно успешными.

- Рамочные программы доверия: необходимо развивать национальные и приватные рамочные программы, чтобы установить уровень гарантий для электронных сервисов. Также следует сертифицировать квалифицированных провайдеров идентичности — например, eIDAS в Европейском союзе.

- Биометрия обладает огромным потенциалом в контексте подтверждения идентичности и аутентификации, однако пока применяется недостаточно широко.

Причины, по которым традиционные бизнес-модели не работают в сфере SSI:

- Невозможно продать данные. В случае с SSI верификационные данные пользователя, документы и личные данные не принадлежат платформе — они даже не принадлежат эмитентам и верифицирующим. Необходимо получать от верифицирующей стороны разрешение на любые операции с данными, что невозможно сделать без позволения пользователя — это нарушает принципы SSI.

- Продажа онлайн-рекламы зависит главным образом от качества и количества пользовательских данных, которыми владеют платформы. Размер прибыли от рекламы, которую получают Google, Facebook and Twitter, обусловлен достоверностью данных профилей пользователей и эффективностью алгоритмов, определяющих целевую аудиторию рекламы. Принятие SSI сделает подобную взаимосвязь невозможной.

- Хотя многие приложения SSI генерируют данные, с помощью которых можно создавать различные рынки (например, рынки труда, на которых работодатели заинтересованы в соискателях работы с дипломами на основе цифровых сертификатов), на практике возникает препятствие — необходимость получать согласие владельца данных на их использование третьей стороной.

- Поскольку индустрия только развивается, SSI-компаниям не следует брать плату с пользователей за ряд операций — создание DID-документов, подписание цифровых сертификатов и т.д. В противном случае, уровень спроса на данные и их предложение снизится, что замедлит процесс принятия технологии.

- Не следует брать плату за абсолютно все взаимодействия пользователей SSI. В идеале, провайдер должен быть в состоянии различать операции и транзакции, представляющие для пользователей ценность, и получать комиссионные сборы только с них.

Подписывайтесь на новости ForkLog в Twitter!

Рассылки ForkLog: держите руку на пульсе биткоин-индустрии!