В CertiK заявили об «индустриализации» криптокраж Северной Кореей

Связанные с КНДР хакерские группы превратили кражу криптовалют в масштабную государственную операцию с собственной инфраструктурой отмывания средств и сетью IT-агентов. К такому выводу пришли аналитики CertiK.

DPRK-linked actors have stolen an estimated $6.75B across 263 crypto incidents since 2016.

— CertiK (@CertiK) May 12, 2026

In 2025 alone, they accounted for 60% of all stolen value despite just 12% of incidents.

Read our full Skynet DPRK Crypto Threats Report below 👇https://t.co/06QCTVvi0E

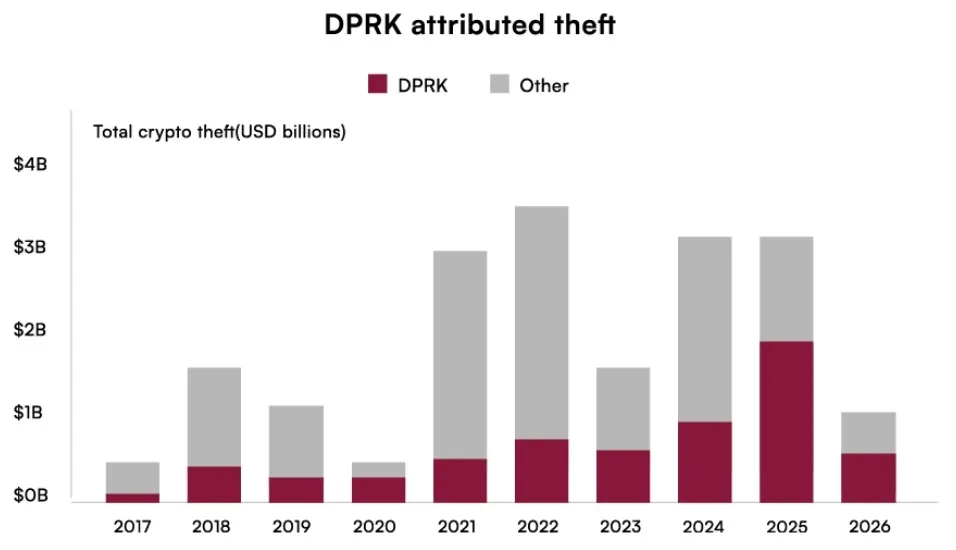

По оценкам исследователей, с 2017 года по начало 2026 северокорейские структуры похитили цифровые активы более чем на $6,7 млрд в 263 инцидентах. Масштаб потерь, вероятно, занижен, поскольку не учитывает «сотни мелких атак» на частных лиц и проекты в ранние годы криптоиндустрии.

Только в 2025 году поддерживаемые Пхеньяном субъекты нанесли отрасли ущерб в размере $2,06 млрд, что составило ~60% от общего показателя. При этом на их долю пришлось всего 12% инцидентов.

Изменения в тактике

В CertiK заявили, что северокорейские группы перешли от «хаотичных атак» к профессионализированным операциям с четким разделением ролей. Одни подразделения структуры занимаются социальной инженерией, другие — компрометацией инфраструктуры. Отмывание средств также осуществляет специализированный персонал.

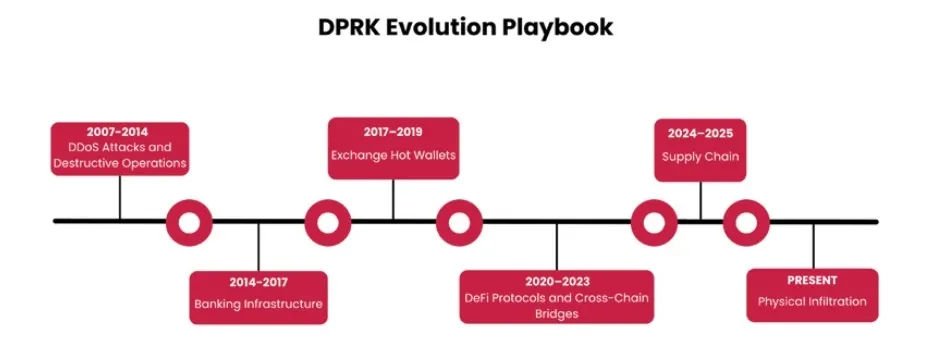

Аналитики выделили периоды, в которых хакеры в индустрии концентрировались на определенных векторах атак:

- Горячие кошельки криптобирж (2017-2019 годы) — недостаточное развитие систем безопасности хранения не требовало больших ресурсов для операций (кейсы Bithumb, Coincheck и других).

- DeFi-протоколы и кроссчейн-мосты (2020-2023 годы) — оказались относительно доступной целью по мере усиления киберзащиты централизованными платформами. Примеры: Ronin Bridge и Harmony Horizon.

- Цепочки поставок (2024-2026 годы) — вместо прямой атаки криптобирж злоумышленники перешли к компрометации поставщиков сторонней инфраструктуры. Самый заметный случай: кража у Bybit криптовалюты на $1,5 млрд через взлом продукта от Safe.

- Физическое проникновение (с 2025 года) — атаки стали сочетать методы социальной инженерии, внедрение IT-агентов в криптокомпании, контакты с проектами в качестве фейковых венчурных инвесторов и технические методы. Пример: Drift Protocol с ущербом $280 млн.

Отмывание активов

После крупнейшего взлома Bybit на $1,5 млрд, который связывают с группировкой Lazarus, около 86% украденных средств в Ethereum злоумышленники конвертировали в биткоин менее чем за месяц.

Далее для сокрытия следов использовались:

- быстрые переводы активов между различными блокчейнами (chain hopping);

- кроссчейн-мосты;

- криптомиксеры;

- внебиржевые брокеры;

- сети подпольного банкинга в Азии.

Аналитики подчеркнули, что инфраструктура отмывания средств для хакеров стала «столь же важной, как и сами атаки».

«Армия IT-работников»

Отдельную угрозу исследователи связали с северокорейскими IT-специалистами, которые под видом удаленных сотрудников устраиваются в западные компании.

Такие агенты могут:

- получать доступ к внутренним системам;

- участвовать в разработке кода;

- внедрять вредоносные компоненты;

- собирать данные для будущих атак.

В ряде случаев для прохождения интервью применялись ИИ-инструменты и дипфейк-технологии.

Напомним, МИД КНДР отверг обвинения в причастности страны к кражам криптовалют. В ведомстве назвали подобные утверждения «абсурдной клеветой» и «политическим инструментом» США.

Рассылки ForkLog: держите руку на пульсе биткоин-индустрии!