Юзеры Google и Apple под слежкой властей, угроза для NFT и другие события кибербезопасности

Мы собрали наиболее важные новости из мира кибербезопасности за неделю.

- NFT-коллекции OpenSea и Coinbase оказались под угрозой из-за уязвимости открытой библиотеки.

- Google и Apple признались в шпионаже в пользу мировых правительств.

- Великобритания и США ввели санкции против связанных с ФСБ хакеров.

- Киберпреступники атаковали системы ПВО Южной Кореи и украли $360 000 в криптовалютах.

NFT-коллекции OpenSea и Coinbase оказались под угрозой из-за уязвимости открытой библиотеки

Разработчики Web3-платформы Thirdweb обнаружили в неназванной библиотеке с открытым исходным кодом уязвимость, которая потенциально влияет на безопасность множества смарт-контрактов и NFT-коллекций.

IMPORTANT

— thirdweb (@thirdweb) December 5, 2023

On November 20th, 2023 6pm PST, we became aware of a security vulnerability in a commonly used open-source library in the web3 industry.

This impacts a variety of smart contracts across the web3 ecosystem, including some of thirdweb’s pre-built smart contracts.…

Несмотря на то, что уязвимость пока не эксплуатировалась злоумышленниками, она может привести к значительному ущербу, если не будет устранена. Полный список затронутых смарт-контрактов доступен по ссылке.

Thirdweb обнаружила проблему еще 20 ноября и уведомила команды разработчиков, сопровождающие открытую библиотеку. При этом пользователям детали эксплойта не раскрывались в целях безопасности.

Со своей стороны эксперты предложили помощь в устранении проблемы и рекомендовали инструмент revoke.cash для отзыва разрешений на затронутые смарт-контракты, созданные до 22 ноября 19:00 PST (23 ноября 05:00 Киев/06:00 МСК).

Thirdweb также увеличила bug bounty за обнаружение ошибок с $25 000 до $50 000 и ужесточила процесс аудита. Кроме того, компания пообещала компенсировать комиссию за исправление контрактов.

Крупные NFT-маркетплейсы отреагировали на ситуацию. В Coinbase заявили, что уязвимость затронула некоторые из ее коллекций, созданных с помощью Thirdweb, однако средства клиентов биржи в безопасности.

1/ The Coinbase team was informed at 9p PT on Fri 12/1 by @thirdweb of a security vulnerability in a common open-source library, impacting some NFT collections on Coinbase NFT created with thirdweb.

— Coinbase NFT ?️? (@Coinbase_NFT) December 5, 2023

There has been no breach of the Coinbase platform. Customer funds remain secure. https://t.co/elRGxjysif

Команды OpenSea, OpenZeppelin и метавселенной Mocaverse от Animoca Brands также сотрудничают с Thirdweb, чтобы снизить риски и помочь пользователям.

Google и Apple признались в шпионаже в пользу мировых правительств

Офис американского сенатора Роя Вайдена в ходе расследования подтвердил, что правительства по всему миру запрашивают у Google и Apple информацию о push-уведомлениях для слежки за пользователями.

Подобные сообщения проходят через промежуточные зашифрованные шлюзы Google Firebase Cloud Messaging и Apple Push Notification Service, однако сами компании выступают в качестве посредников в передаче метаданных.

С их помощью заинтересованная сторона может получить информацию об используемых приложениях, вторых участниках переписки и, потенциально, о местоположении владельца устройства.

Google и Apple уже подтвердили, что эта форма сотрудничества была запрещена к разглашению указанием правительства, поэтому, например, о ней не сообщали в ежегодных отчетах о «прозрачности».

Изначально офис сенатора получил сведения о происходящем от стороннего источника. Неизвестно, как долго применялся такой метод сбора данных.

Теперь Вайден обратился к Минюсту США с требованием разрешить технологическим компаниям информировать пользователей об этой программе.

Великобритания и США ввели санкции против связанных с ФСБ хакеров

Власти Великобритании и США ввели санкции в отношении двух участников хакерской группировки Callisto, управляемой Центром информационной безопасности ФСБ, — Руслана Перетятько и Андрея Коринца.

Согласно заключению суда, с 2015 года россияне провели серию фишинговых атак на организации по всему миру с целью кражи конфиденциальных данных.

В частности NCSC установил причастность Callisto к утечке торговых документов между Великобританией и США, взлому британского аналитического центра Institute for StateСraft в 2018 году и кибератаке на основателя StateCraft Кристофера Доннелли.

Оба хакера объявлены в розыск. Власти США предлагают до $10 млн за информацию об их местонахождении.

Видео- и фоторедакторы начали применять для атак на пользователей Mac

Специалисты «Лаборатории Касперского» обнаружили по меньшей мере 35 программ для восстановления данных, сканирования сети и редактирования изображений, использующихся в атаках на устройства под управлением macOS.

Наши исследователи обнаружили новый прокси-троянец, скрывающийся во взломанных приложениях для macOS. Как это работает и чем грозит, рассказываем в новом посте: https://t.co/3xpNR0l4Je pic.twitter.com/9xLkRRyqhO

— Kaspersky (@Kaspersky_ru) December 1, 2023

Троян превращает девайсы в терминалы для перенаправления трафика с целью анонимизации злонамеренных действий, взлома и фишинга.

В числе наиболее популярных инфицированных программ:

- 4K Video Downloader Pro;

- Aissessoft Mac Data Recovery;

- Aiseesoft Mac Video Converter Ultimate;

- AnyMP4 Android Data Recovery for Mac;

- Downie 4;

- FonePaw Data Recovery;

- Sketch;

- Wondershare UniConverter 13;

- SQLPro Studio;

- Artstudio Pro.

В отличие от легитимного ПО, распространяющегося в виде образов диска, вредоносные версии загружаются в виде PKG-файлов, которые обрабатываются специальной утилитой Installer.

Исследователи также обнаружили несколько образцов аналогичного прокси-трояна, созданных под Android и Windows.

Хакеры из КНДР атаковали системы ПВО Южной Кореи и украли $360 000 в криптовалютах

Полицейское управление Сеула совместно с ФБР США расследует взломы 14 организаций, которые осуществила северокорейская хакерская группировка Andariel. Об этом сообщают местные СМИ.

Инцидент затронул крупные компании в сфере связи, ИБ и IT, технологические центры, университеты и НИИ, фармацевтические компании, оборонные предприятия и финансовые организации.

В частности власти Южной Кореи заявили о похищении информации о лазерном вооружении, задействованном в обеспечении работы национальной системы ПВО.

Три атаки Andariel провела с использованием программ-вымогателей, в результате чего завладела криптовалютами на сумму 470 млн вон (свыше $360 000). Часть средств силовикам удалось конфисковать.

Южнокорейские спецслужбы считают вторжения частью более масштабной кампании, которая в совокупности привела к утечке более 1,2 ТБ файлов.

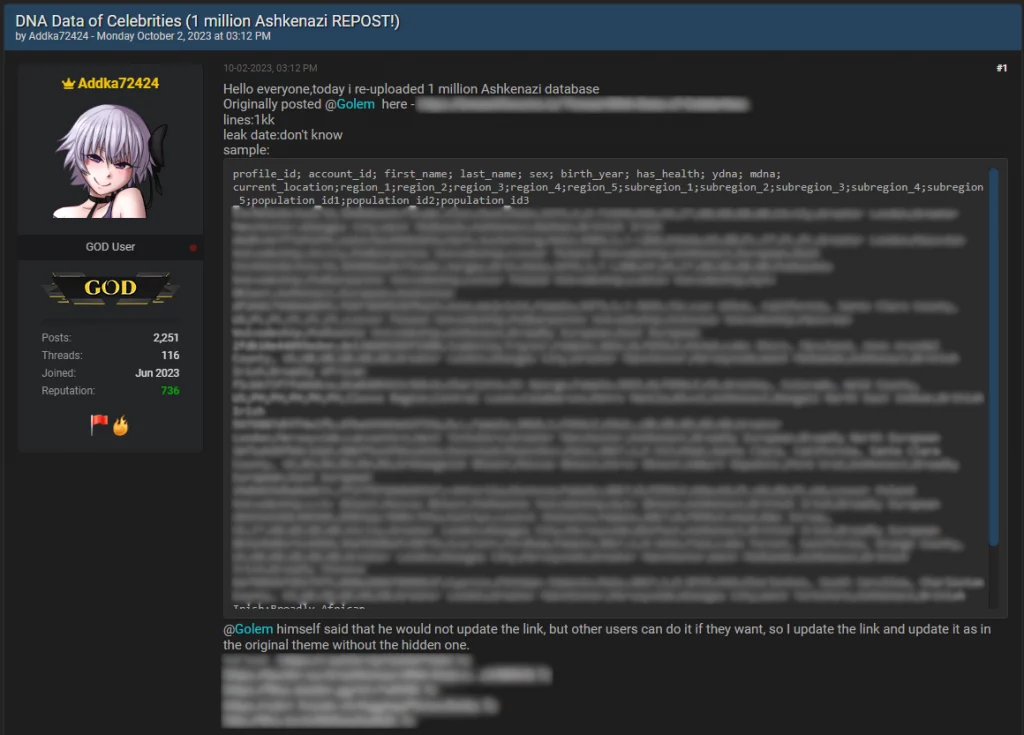

23andMe подтвердила утечку генетических данных 6,9 млн пользователей

Компания по генетическому тестированию 23andMe сообщила, что хакеры получили доступ к личным данным около 14 000 человек, что составляет 0,1% от общей базы клиентов, а также к «значительному количеству файлов» о происхождении других пользователей.

Сам киберинцидент произошел еще в октябре. В свежем комментарии для TechCrunch представители 23andMe уточнили, что в совокупности речь идет о 6,9 млн человек, которые согласились автоматически делиться данными в рамках функций «ДНК-родственники» и «Семейное древо».

Раскрытая информация включала:

- имя человека;

- год рождения;

- метки родства;

- процент общей ДНК с родственниками;

- отчеты о происхождении;

- местоположение.

Согласно заявлению 23andMe, хакеры взломали учетные записи жертв с помощью общеизвестных паролей, раскрытых в результате утечек у других компаний.

Злоумышленники пытались продать полученную информацию по цене от $1 до $10 за один профиль.

Общая база клиентов 23andMe составляет 14 млн человек. Чтобы затруднить потенциальные судебные разбирательства, компания обновила Условия использования, включив в них положение об обязательном арбитраже для решения споров.

В РФ ввели миллионные штрафы за незаконную обработку биометрии

5 декабря Госдума РФ в третьем чтении приняла закон, ужесточающий административную ответственность за незаконную обработку персональных данных или ее проведение в отсутствие письменного согласия человека.

Документ устанавливает штрафы: для граждан — от 10 000 до 15 000 рублей, для должностных лиц — от 100 000 до 300 000 рублей, для юрлиц — от 300 000 до 700 000 рублей.

При повторном правонарушении сумма возрастает: для граждан — от 15 000 до 30 000 рублей, для должностных лиц — от 300 000 до 500 000 рублей, для ИП — от 500 000 до 1 млн рублей, для юрлиц — от 1 млн до 1,5 млн рублей.

Закон также вводит новую статью КоАП о нарушении требований при размещении персональных данных в Единой биометрической системе. В этом случае на должностных лиц накладывается штраф в размере от 100 000 до 300 000 рублей, на юрлиц — от 500 000 до 1 млн рублей.

В Роскомнадзоре объяснили необходимость более высокого уровня защиты для биометрии тем, что «человек не может ее изменить как обычный пароль в сети».

Также на ForkLog:

- Блокчейн TON столкнулся со сбоем после запуска аналога Ordinals.

- В Казахстане подсчитали число закрытых нелегальных биткоин-обменников.

- Основатель Bitzlato признался в отмывании $700 млн и согласился закрыть компанию.

- Биткоин-биржа ATAIX Eurasia прекратит обслуживание россиян.

- Суд США указал на искажение информации со стороны SEC по делу DEBT Box.

- Суд прекратил уголовное преследование взломщика Platypus Finance.

- Circle представила решения для обратимости блокчейн-транзакций.

- KyberSwap пообещала компенсации жертвам взлома на $48 млн.

- Отчет: за шесть лет хакеры из КНДР похитили криптовалюту на $3 млрд.

Что почитать на выходных?

Разбираем преимущества и недостатки межпланетной файловой системы IPFS для децентрализованного хранения и обмена данными.

Рассылки ForkLog: держите руку на пульсе биткоин-индустрии!