Утечка из Пентагона, секс-торговцы в семейном приложении и другие события кибербезопасности

Мы собрали наиболее важные новости из мира кибербезопасности за неделю.

- В США задержали подозреваемого в сливе секретных документов Пентагона.

- Хакеры похитили данные 400 000 пользователей медиаплеера Kodi.

- Секс-торговцы использовали популярное в США приложение для семейной безопасности.

- Более миллиона сайтов WordPress оказались заражены малварью Balada Injector.

В США задержали подозреваемого в сливе секретных документов Пентагона

ФБР арестовало 21-летнего нацгвардейца ВВС США Джека Тейшейру, подозреваемого в утечке секретных документов Пентагона и американской разведки. Об этом сообщает The New York Times.

По данным издания, Тейшейра являлся админом Discord-сервера Thug Shaker Central, в котором состояли любители «оружия, видеоигр и расистских мемов». Именно на нем были выложены сотни страниц секретных правительственных документов.

Один из членов этой группы рассказал NYT, что лично знает человека под ником O.G., сливавшего информацию. Другие участники описали его как бесспорного лидера, который имел доступ к разведывательным данным.

Журналисты считают, что этим человеком и был Тейшейра. Детали интерьера в его доме совпали с деталями на фотографиях утекших документов.

A pic of Jack Teixeira he posted on social media — released by the NYT pic.twitter.com/IGZGUnN2Wb

— Michael A. Horowitz (@michaelh992) April 13, 2023

Представители Пентагона считают, что слив организован преднамеренно. Утечка содержит информацию о войне в Украине, в том числе сведения о состоянии украинской армии, оценки США о возможности контрнаступления ВСУ, а также аналитику разведки «непредвиденных сценариев» развития войны, в том числе «удара Украины по Кремлю».

Кроме того, в сеть утекли документы с информацией по Китаю, Ирану, Южной Корее, Израилю и другим странам. При этом эксперты отмечали, что часть документов была отредактирована.

В случае доказательства вины Тейшейре грозит лишение свободы на десятки лет.

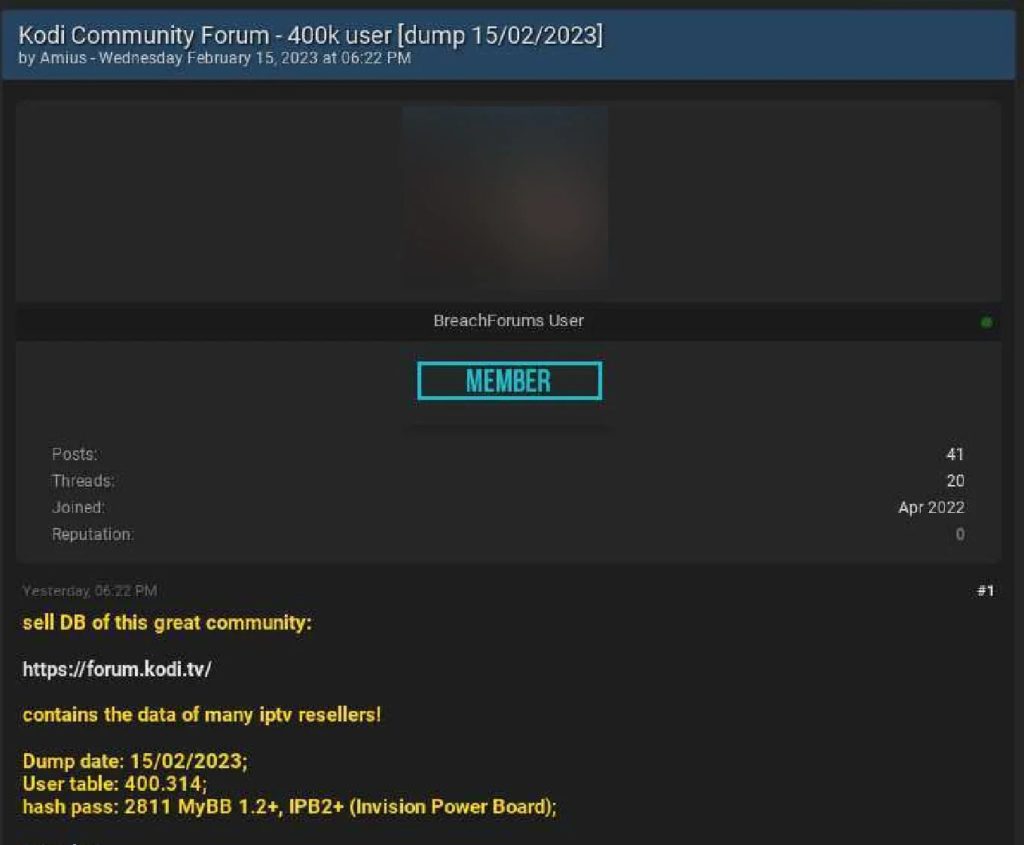

Хакеры похитили данные 400 000 пользователей медиаплеера Kodi

Форум MyBB опенсорсного медиаплеера Kodi подвергся кибератаке. Взломщики похитили базы данных, содержащие записи, личные сообщения и учетную информацию пользователей, а затем попытались их продать.

Инцидент произошел в феврале, однако известно о нем стало только сейчас.

Согласно заявлению разработчиков, хакеры вошли в консоль администратора под учетными данными неактивного сотрудника. После этого они создали резервные копии БД и скачали уже существующие бэкапы.

Закрытый в настоящее время форум Kodi насчитывает около 400 000 участников.

Команда объявила, что все их пароли следует по умолчанию считать скомпрометированными.

Администрация намерена ввести в эксплуатацию новый сервер для форума и Wiki проекта.

ФБР предупредило об опасности бесплатных зарядных станций в общественных местах

Владельцев мобильных устройств предупредили об опасности использования зарядных станций в аэропортах, отелях и торговых центрах. Уведомление об этом выпустило ФБР.

Avoid using free charging stations in airports, hotels or shopping centers. Bad actors have figured out ways to use public USB ports to introduce malware and monitoring software onto devices. Carry your own charger and USB cord and use an electrical outlet instead. pic.twitter.com/9T62SYen9T

— FBI Denver (@FBIDenver) April 6, 2023

По словам ведомства, злоумышленники нашли способы внедрять через общедоступные USB-порты вредоносные ПО с целью мониторинга устройств.

В ФБР советовали использовать только собственные портативные зарядки и электрическую розетку.

Более миллиона сайтов WordPress оказались заражены малварью Balada Injector

Исследователи Sucuri обнаружили более миллиона сайтов WordPress, зараженных зловредом Balada Injector.

In 2022 alone, our external website scanner SiteCheck detected the Balada Injector malware over 141,000 times. The campaign consistently ranks in the top 3 infections we clean from compromised websites. Research by @unmaskparasites#WordPress #infosechttps://t.co/toOX1SDNtQ

— Sucuri Security (@sucurisecurity) April 10, 2023

Малварь впервые заметили в 2017 году, однако ее активное распространение пришлось на март текущего года.

Balada Injector внедряет вредоносный код, через который злоумышленники получают доступ к базе данных сайта и крадут конфиденциальную информацию. С помощью малвари можно модифицировать страницы и перенаправлять посетителей на фишинговые ссылки, а также добавлять аккаунты фейковых администраторов WordPress и оставлять бэкдоры для постоянного доступа.

Согласно выводам Sucuri, большинство пострадавших сайтов работали на устаревших версиях WordPress с уязвимыми темами или плагинами. Распространению Balada Injector способствовала возможность малвари самостоятельно обходить базовые меры безопасности, включая CAPTCHA и простую 2FA.

Секс-торговцы использовали популярное в США приложение для семейной безопасности

Популярный в США сервис для мониторинга местоположения членов семей и друзей Life360 использовался злоумышленниками, занимающимися секс-торговлей. Доказательства этого обнаружил Forbes.

По данным издания, с 2018 года приложение, которое отображает координаты пользователя в реальном времени на карте, фигурировало как минимум в девяти судебных делах, касающихся сексуальных преступлений.

В 2019 году Минюст США предоставил суду Флориды заявления жертв Алстона Уильямса, который якобы использовал Life360 для наблюдения за несовершеннолетними и взрослыми. Позже его приговорили к пожизненному заключению за преступления, связанные с торговлей людьми.

В 2022 году суд вынес обвинительный приговор жителю Сакраменто Роберту Пьеру Дункану за сексуальную эксплуатацию 17-летней девушки. В материалах дела сообщалось, что он использовал Life360, чтобы следить за «каждым ее шагом» и «отслеживать, как долго [жертва] находилась в машине и куда она двигалась в поисках клиентов».

В 2023 году 18-летняя сотрудница Amazon из Сан-Диего сообщила, что до работы в технологическом гиганте ее принуждали к секс-бизнесу. Согласно документам, с которыми ознакомился Forbes, предполагаемый торговец людьми обязал девушку приносить не менее $6000 в неделю, а также заставил ее установить на телефон приложение Life360.

CEO Life360 Крис Халлс подтвердил, что за последние восемь месяцев компания получила четыре запроса от правоохранительных органов на предоставление данных, связанных с расследованиями торговли людьми в целях сексуальной эксплуатации. Однако он отметил, что проблема «не обсуждалась на руководящем уровне, вероятно, из-за ее редкости».

Life360 является одним из самых популярных приложений для семейной безопасности в Америке. В целом сервис насчитывает более 50 млн активных пользователей в 195 странах.

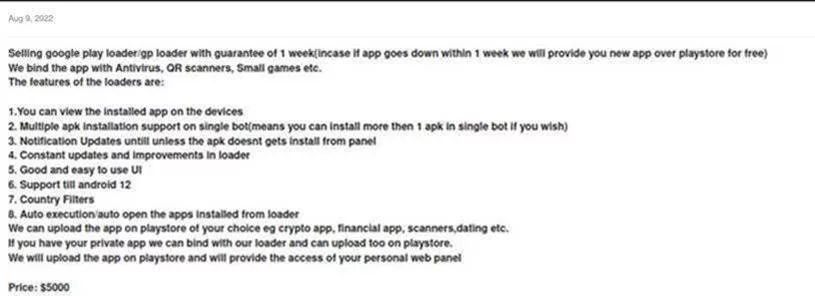

В даркнете нашли вредоносные приложения для Google Play стоимостью до $20 000

Эксперты «Лаборатории Касперского» проанализировали объявления о продаже вредоносных приложений для Google Play на нескольких форумах в даркнете.

Our latest report revealed that #cybercriminals use #Darknet to sell malicious Google Play #apps for up to US$20,000??#GooglePlay threats⚠️ explained?https://t.co/EFOhQChaqS

— Kaspersky (@kaspersky) April 10, 2023

Цены на программы стартуют от $2000 и доходят до $20 000. При этом стоимость аккаунта разработчика, необходимого для загрузки приложений в магазин, варьируется от $60 до $200.

Чаще всего вредоносный код злоумышленники предлагают встраивать в криптовалютные трекеры, различные финансовые приложения, сканеры QR-кодов или сервисы для знакомств. Авторы объявлений указывают, сколько раз были скачаны такие программы, чтобы показать потенциальный охват жертв.

За дополнительную плату злоумышленники могут обфусцировать код вредоноса, чтобы усложнить обнаружение защитными решениями.

Аккаунты Telegram начали похищать под видом доступа к контенту для взрослых

Злоумышленники выманивают учетные данные русскоязычных пользователей Telegram через авторизацию в боте, который якобы позволяет искать интимные фотографии. Об этом сообщили эксперты «Лаборатории Касперского».

Жертву направляют на фишинговую страницу, где запрашивают номер телефона и код подтверждения. В результате эти данные уходят киберпреступникам.

В дальнейшем полученный доступ к аккаунтам они используют для кражи конфиденциальных данных, шантажа и рассылки мошеннических сообщений от имени взломанного пользователя.

Эксперты рекомендовали не переходить по ссылкам из подозрительных сообщений и настроить двухфакторную аутентификацию аккаунта.

Также на ForkLog:

- Биткоин-биржа Bitrue подверглась взлому на $23 млн.

- В Ethermint устранили уязвимость на десятки миллионов долларов.

- Джастина Сана вызвали в суд по делу Tron.

- МВД России завершило расследование о присвоении средств биткоин-биржи WEX.

- Хакер вывел $11 млн из DeFi-протокола Yearn Finance.

- Экс-сотрудника JPMorgan обвинили в мошенничестве с криптовалютой.

- SushiSwap раскрыла план возмещения ущерба от взлома.

- Власти Южной Кореи арестовали сотрудников криптобиржи Coinone.

- Tether заблокировала связанный с атакой на MEV-ботов адрес с балансом $3 млн.

- BlockSec вернула SushiSwap украденные хакером 100 ETH.

- Криптобиржу GDAC взломали почти на $13 млн.

- DeFi-протокол Terraport Finance подвергся взлому через десять дней после запуска.

- Команда SushiSwap сообщила об уязвимости в смарт-контракте платформы.

Что почитать на выходных?

В образовательном разделе «Крипториум» рассказываем про блокчейн-платформу Harmony и взлом кроссчейн-моста Horizon на $100 млн.

Рассылки ForkLog: держите руку на пульсе биткоин-индустрии!